網(wǎng)絡(luò)安全威脅與信息安全軟件開發(fā)對策

在數(shù)字化浪潮席卷全球的今天,網(wǎng)絡(luò)空間已成為國計(jì)民生、經(jīng)濟(jì)發(fā)展和國家安全的基石。這片虛擬疆域并非風(fēng)平浪靜,各類威脅層出不窮,對個(gè)人隱私、企業(yè)資產(chǎn)乃至國家安全構(gòu)成了嚴(yán)峻挑戰(zhàn)。與此作為防御核心的網(wǎng)絡(luò)安全與信息安全軟件開發(fā),也在與威脅的持續(xù)對抗中不斷演進(jìn)。深入理解主要威脅并積極開發(fā)相應(yīng)對策,是構(gòu)建穩(wěn)固數(shù)字防線的關(guān)鍵。

一、網(wǎng)絡(luò)安全面臨的主要威脅

當(dāng)前,網(wǎng)絡(luò)安全威脅呈現(xiàn)出多樣化、復(fù)雜化和高危害化的特征,主要可歸納為以下幾類:

- 惡意軟件攻擊:這是最傳統(tǒng)也最普遍的威脅形式。包括病毒、蠕蟲、木馬、勒索軟件、間諜軟件等。例如,勒索軟件通過加密用戶文件實(shí)施敲詐,造成業(yè)務(wù)中斷和數(shù)據(jù)丟失;而高級持續(xù)性威脅(APT)攻擊則利用定制化惡意軟件進(jìn)行長期潛伏和情報(bào)竊取。

- 網(wǎng)絡(luò)入侵與未授權(quán)訪問:攻擊者利用系統(tǒng)漏洞、弱口令或配置錯誤,非法獲取系統(tǒng)或網(wǎng)絡(luò)的訪問權(quán)限。這包括利用SQL注入、跨站腳本(XSS)等Web漏洞的攻擊,以及通過暴力破解、憑證填充等手段入侵賬戶。

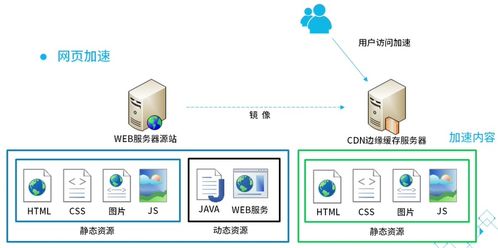

- 分布式拒絕服務(wù)(DDoS)攻擊:通過控制海量“肉雞”(被感染的設(shè)備)向目標(biāo)服務(wù)器發(fā)送巨量請求,耗盡網(wǎng)絡(luò)帶寬或系統(tǒng)資源,導(dǎo)致合法用戶無法訪問服務(wù),造成業(yè)務(wù)癱瘓和經(jīng)濟(jì)損失。

- 社會工程學(xué)與釣魚攻擊:這是利用人性弱點(diǎn)的攻擊方式。攻擊者通過偽造郵件、短信、網(wǎng)站(釣魚)或直接溝通(電話詐騙),誘騙用戶泄露敏感信息(如賬號密碼、驗(yàn)證碼)或執(zhí)行危險(xiǎn)操作(如點(diǎn)擊惡意鏈接、下載帶毒附件)。此類攻擊往往技術(shù)門檻低但成功率較高。

- 數(shù)據(jù)泄露與內(nèi)部威脅:數(shù)據(jù)作為核心資產(chǎn),面臨外部竊取和內(nèi)部濫用的雙重風(fēng)險(xiǎn)。外部攻擊可能通過入侵?jǐn)?shù)據(jù)庫實(shí)現(xiàn);內(nèi)部威脅則可能來自員工無意疏忽(如誤發(fā)郵件)或惡意行為(如竊取商業(yè)機(jī)密)。云存儲的普及也帶來了新的數(shù)據(jù)安全挑戰(zhàn)。

- 供應(yīng)鏈攻擊:攻擊者不再直接攻擊最終目標(biāo),轉(zhuǎn)而入侵其信任的軟件供應(yīng)商、服務(wù)提供商或開源組件,通過污染軟件更新或開發(fā)工具,將惡意代碼擴(kuò)散到大量下游用戶系統(tǒng)中,造成大規(guī)模、難以察覺的危害。

- 新興技術(shù)帶來的風(fēng)險(xiǎn):隨著物聯(lián)網(wǎng)(IoT)、5G、人工智能、云計(jì)算等技術(shù)的廣泛應(yīng)用,攻擊面急劇擴(kuò)大。不安全的IoT設(shè)備可能成為僵尸網(wǎng)絡(luò)的節(jié)點(diǎn);云環(huán)境的配置錯誤可能導(dǎo)致數(shù)據(jù)暴露;AI技術(shù)也可能被用于制造更逼真的釣魚內(nèi)容或自動化攻擊。

二、網(wǎng)絡(luò)與信息安全軟件開發(fā)的應(yīng)對策略與發(fā)展方向

面對上述威脅,被動防御已不足夠。現(xiàn)代信息安全軟件開發(fā)必須秉承“安全左移”、縱深防御和智能響應(yīng)的理念,從以下關(guān)鍵方向著力:

- 開發(fā)安全生命周期(SDL/SecDevOps)的深度集成:將安全考量嵌入軟件開發(fā)的每一個(gè)階段——需求設(shè)計(jì)、編碼、測試、部署、運(yùn)維。推廣使用威脅建模、安全編碼規(guī)范、自動化靜態(tài)/動態(tài)應(yīng)用安全測試(SAST/DAST)、軟件成分分析(SCA)等工具,在開發(fā)早期發(fā)現(xiàn)并修復(fù)漏洞,顯著降低后期修復(fù)成本和風(fēng)險(xiǎn)。

- 構(gòu)建以身份為中心的零信任安全架構(gòu):“從不信任,始終驗(yàn)證”。相關(guān)安全軟件的開發(fā)重點(diǎn)從單純的邊界防護(hù),轉(zhuǎn)向?qū)γ總€(gè)訪問請求進(jìn)行動態(tài)、持續(xù)的身份驗(yàn)證和授權(quán)。這需要開發(fā)強(qiáng)大的身份與訪問管理(IAM)、多因素認(rèn)證(MFA)、微隔離和持續(xù)安全評估能力。

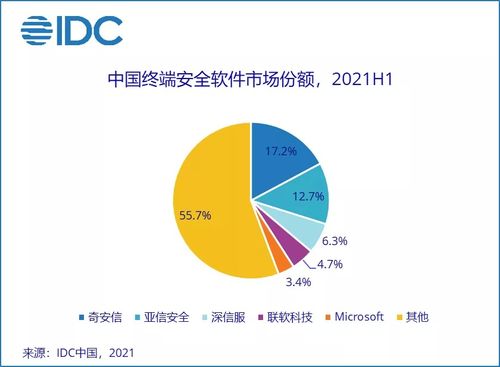

- 強(qiáng)化終端檢測與響應(yīng)(EDR)與擴(kuò)展檢測與響應(yīng)(XDR):EDR軟件專注于端點(diǎn)(如電腦、服務(wù)器)的深度可視化和威脅檢測響應(yīng)。XDR則進(jìn)一步整合終端、網(wǎng)絡(luò)、云、郵件等多源數(shù)據(jù),利用關(guān)聯(lián)分析和AI算法,實(shí)現(xiàn)跨層級的威脅狩獵和自動化事件響應(yīng),提升對抗高級威脅的效率。

- 利用人工智能與機(jī)器學(xué)習(xí)賦能安全:開發(fā)能夠利用AI/ML進(jìn)行異常行為檢測、惡意軟件分類、網(wǎng)絡(luò)流量分析、釣魚郵件識別的安全產(chǎn)品。AI可以幫助從海量日志和警報(bào)中篩選出真正的高危事件,預(yù)測潛在攻擊路徑,并實(shí)現(xiàn)部分響應(yīng)動作的自動化。

- 聚焦云原生與容器安全:隨著云原生技術(shù)的普及,安全軟件需原生支持容器、Kubernetes和服務(wù)網(wǎng)格的安全。開發(fā)重點(diǎn)包括容器鏡像掃描、運(yùn)行時(shí)安全、K8s配置安全審計(jì)、微服務(wù)API安全以及云安全態(tài)勢管理(CSPM)工具,確保動態(tài)、彈性的云環(huán)境安全可控。

- 提升數(shù)據(jù)安全與隱私保護(hù)能力:開發(fā)涵蓋數(shù)據(jù)發(fā)現(xiàn)與分類、加密(傳輸中/靜止中)、脫敏、數(shù)據(jù)丟失防護(hù)(DLP)、用戶行為分析(UEBA)以及隱私計(jì)算(如聯(lián)邦學(xué)習(xí))技術(shù)的綜合解決方案,確保數(shù)據(jù)在全生命周期得到保護(hù),并滿足GDPR等法規(guī)的合規(guī)要求。

- 應(yīng)對供應(yīng)鏈安全的工具開發(fā):開發(fā)用于軟件物料清單(SBOM)生成與管理、第三方組件漏洞掃描、開源許可證合規(guī)審查以及構(gòu)建環(huán)境安全加固的工具,實(shí)現(xiàn)對軟件供應(yīng)鏈的透明化管理和風(fēng)險(xiǎn)控制。

###

網(wǎng)絡(luò)安全是一場永無止境的攻防博弈。威脅的演化驅(qū)動著安全技術(shù)的創(chuàng)新。未來的網(wǎng)絡(luò)與信息安全軟件開發(fā),將更加注重智能化、自動化、一體化和原生安全。開發(fā)者、安全團(tuán)隊(duì)和企業(yè)管理者必須保持高度警惕,持續(xù)學(xué)習(xí),將安全思維融入技術(shù)血脈,才能在這場沒有硝煙的戰(zhàn)爭中,構(gòu)筑起堅(jiān)不可摧的數(shù)字長城,保障數(shù)字經(jīng)濟(jì)行穩(wěn)致遠(yuǎn)。

如若轉(zhuǎn)載,請注明出處:http://m.popowu.cn/product/40.html

更新時(shí)間:2026-04-14 21:05:05